Network Security &

Packet Filtering

ความมั่นคงปลอดภัยทางเครือข่ายพื้นฐาน

Defense

Network

Filtering

LECTURER: THANIT KEATKAEW

Software Engineering - RMUTL (Doi-saket)

📚 Review: Week 3 - Vulnerabilities

Core Concepts

- CVE/NVD: ฐานข้อมูลช่องโหว่สากล (Common Vulnerabilities and Exposures)

- CVSS: ระบบคะแนนความรุนแรง (0.0 - 10.0)

- Risk: Threat × Vulnerability × Impact

Score Metric

📚 Review: Week 4 - OS Security

OS Hardening

- Access Control: Authentication & Authorization

- Least Privilege: ให้สิทธิ์เท่าที่จำเป็น

- Hardening Steps:

- แยก User Admin/Normal

- Password Policy

- ปิด Service ที่ไม่ใช้

$ sudo ufw status

$ sudo passwd user1

# สัปดาห์นี้: เราจะป้องกันที่ NETWORK (เครือข่าย)

>> CONNECTING TO GLOBAL NETWORK...

🎯 Learning Objectives (CLO2-4)

- อธิบายหลักการ Network Security พื้นฐานได้

- แยกความแตกต่าง Firewall, IDS, และ IPS ได้

- เข้าใจการทำงานของ VPN และ Tunneling

- ออกแบบ Network Segmentation และ DMZ เบื้องต้น

- ใช้ Wireshark วิเคราะห์ packet พื้นฐาน

- สร้าง Firewall Rules บน Linux/Windows ได้

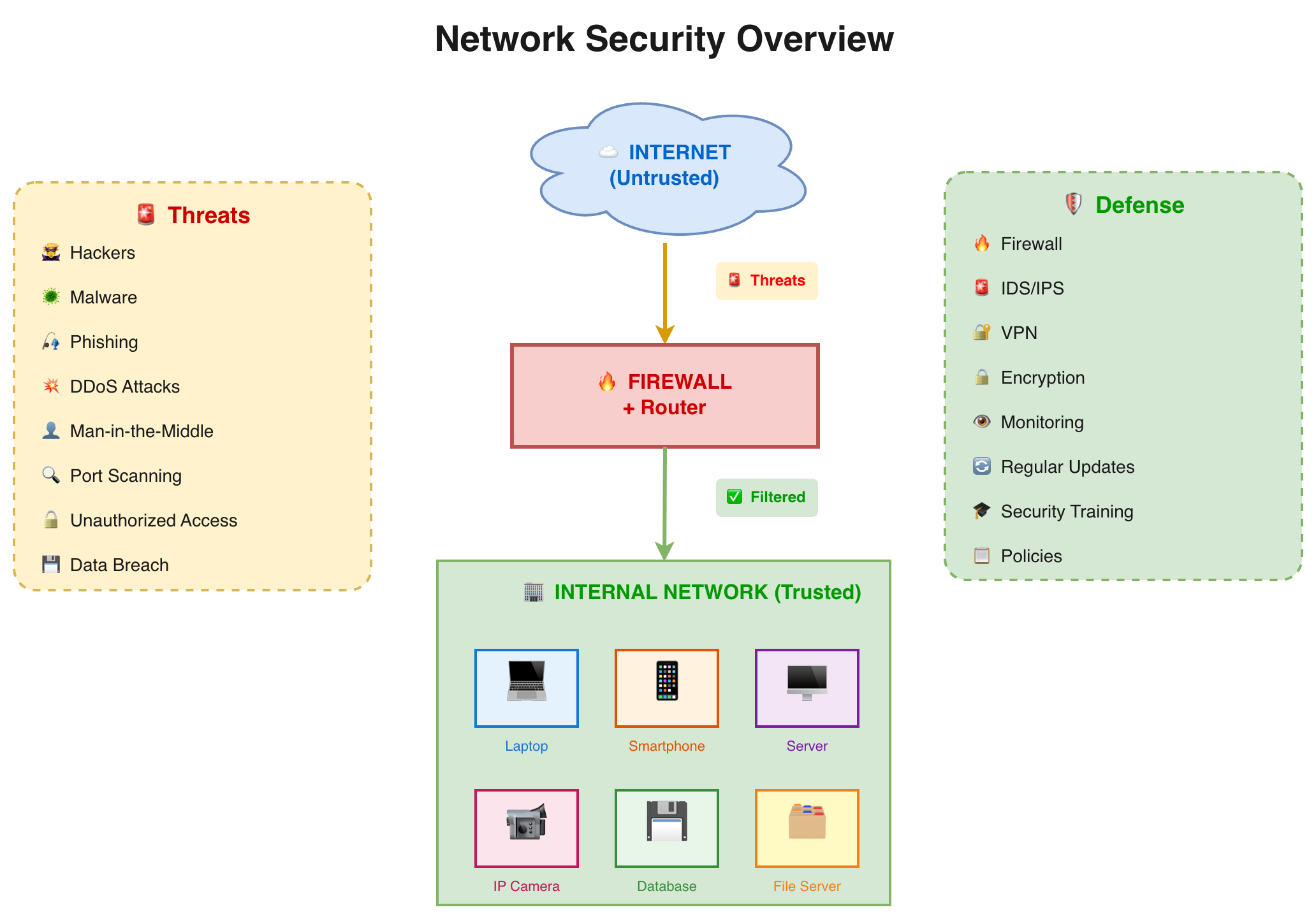

🌐 Part 1: Why Network Security?

ในยุค Connected World อุปกรณ์ทุกอย่างเชื่อมต่อกัน ความปลอดภัยระดับเครื่อง (OS) ไม่เพียงพอ

🛡️ The 6 Layers of Network Security

Concept: Defense in Depth (การป้องกันหลายชั้น)

1. Physical Security

Locks, CCTV, Server Room Access Control, Guards

2. Network Architecture

Network Segmentation, DMZ, VLANs, Subnetting

3. Access Control

NAC (Network Access Control), IAM, Authentication (MFA)

4. Threat Detection & Prevention

Firewall, IDS (Detection), IPS (Prevention), Antivirus

5. Encryption

VPN (Tunneling), TLS/SSL (Data in Transit), Disk Encryption

6. Monitoring & Logging

SIEM, Log Analysis, Incident Response, Audit Trails

⚠️ Common Network Threats

Sniffing

การดักจับข้อมูลที่ส่งผ่านเครือข่าย (เช่น ดัก Password plain text)

Man-in-the-Middle

การแทรกตัวระหว่างการสื่อสาร (เช่น Fake Wi-Fi)

DDoS

Distributed Denial of Service: ถล่มระบบให้ล่มด้วย Traffic มหาศาล

Port Scanning

สแกนหา Service/Port ที่เปิดทิ้งไว้เพื่อหาช่องเข้า

Session Hijacking

ขโมย Session ID/Cookie เพื่อสวมรอยเป็นผู้ใช้

DNS Spoofing

ปลอมแปลง DNS เพื่อพาผู้ใช้ไปเว็บปลอม

🔥 Part 2: Firewall - กำแพงไฟ

Firewall คืออุปกรณ์หรือซอฟต์แวร์ที่ทำหน้าที่:

- กรอง Traffic เข้า-ออกตามกฎ (Rules)

- Block การเชื่อมต่อที่ไม่พึงประสงค์

- Allow เฉพาะที่ปลอดภัย

Default Policy

ควรตั้งเป็น DROP ALL (Whitelist) คือห้ามหมด แล้วอนุญาตเฉพาะที่จำเป็น

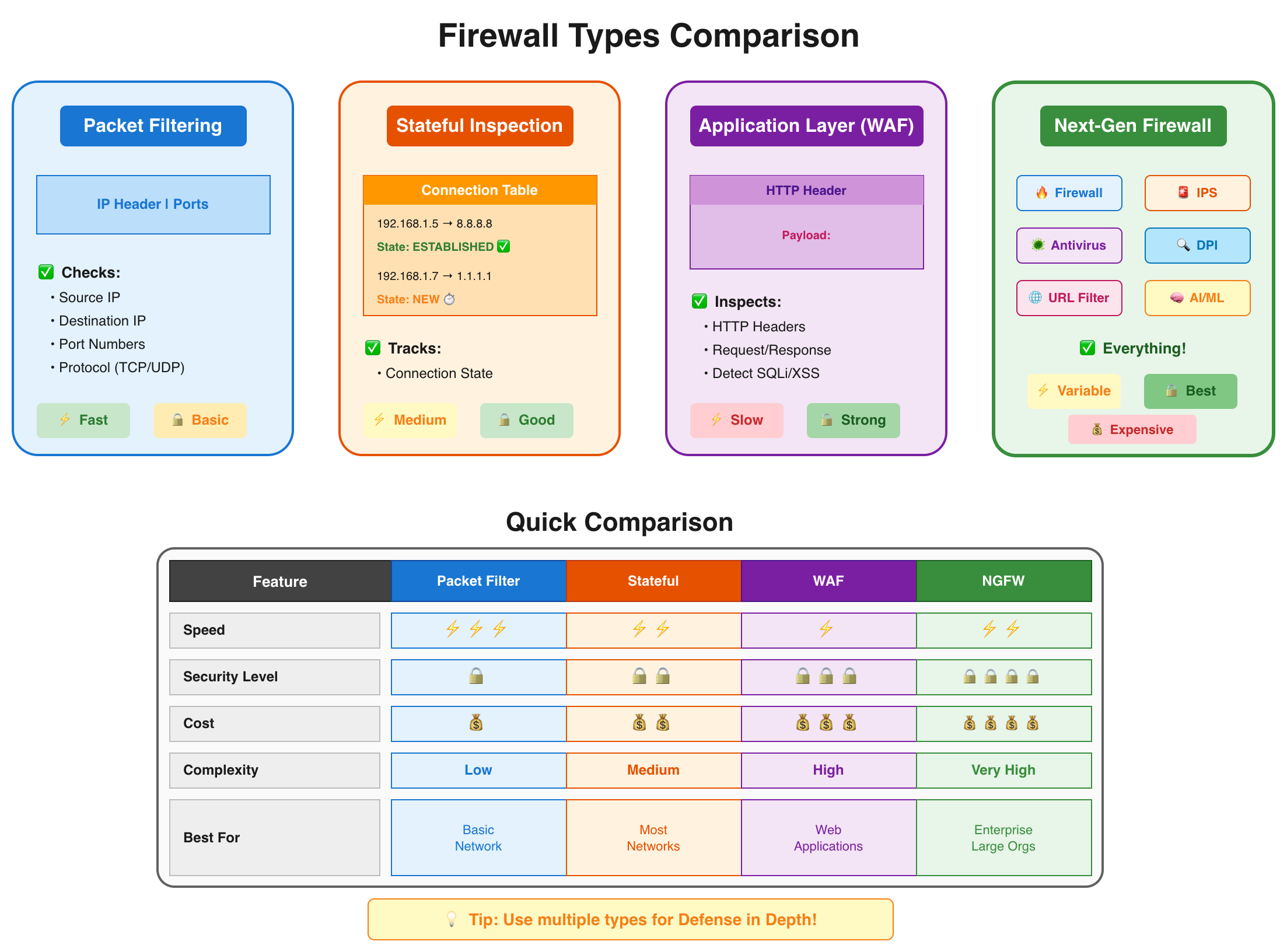

🔥 Firewall Types Comparison

📋 รายละเอียดประเภท Firewall

1. Packet Filtering

ดูแค่ Header (Source IP, Dest IP, Port). เร็วแต่ไม่ฉลาด (Stateless).

2. Stateful Inspection

จำสถานะ Connection (Stateful). รู้ว่าเป็น Packet ต่อเนื่องหรือเริ่มใหม่. ปลอดภัยกว่า.

3. Application Layer (WAF)

ดูเนื้อหา (Payload) ระดับ Layer 7. กัน SQL Injection, XSS ได้.

4. Next-Gen Firewall (NGFW)

รวมทุกอย่าง + IDS/IPS + Antivirus + AI/ML.

🐧 Example: Linux UFW Rules

Uncomplicated Firewall (Ubuntu/Debian)

🪟 Example: Windows Firewall (PowerShell)

🤔 คำถามชวนคิด: Firewall

Q1: ถ้าตั้ง Firewall "ALLOW ALL" จะเกิดอะไรขึ้น?

👉 คลิกเพื่อดูคำตอบ

Q2: ปิด Port vs Firewall Block Port อันไหนดีกว่า?

👉 คลิกเพื่อดูคำตอบ

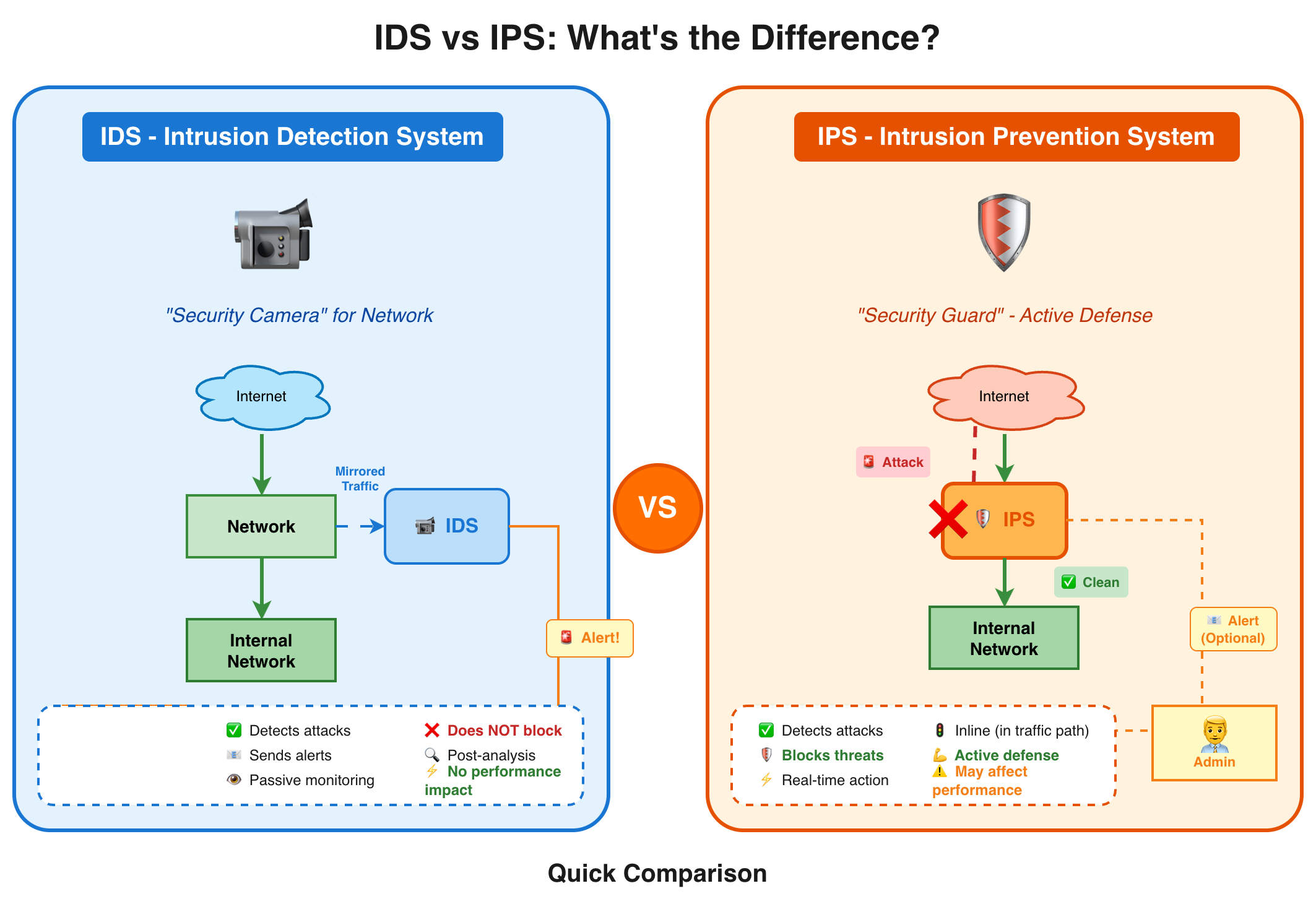

🚨 Part 3: IDS vs IPS

🔍 วิธีการตรวจจับ (Detection Methods)

1. Signature-based

ใช้ "ลายเซ็น" หรือ Pattern ที่รู้จัก (เหมือน Antivirus).

ข้อดี: เร็ว, แม่นยำกับภัยที่รู้จัก

ข้อเสีย: จับ Zero-day (ของใหม่) ไม่ได้

2. Anomaly-based

เรียนรู้พฤติกรรม "ปกติ" (Baseline) แล้วหาความผิดปกติ.

Example: ปกติ Upload 10MB วันนี้ Upload 50GB -> Alert!

ข้อดี: จับ Zero-day ได้

ข้อเสีย: False Positive สูง (เตือนมั่ว)

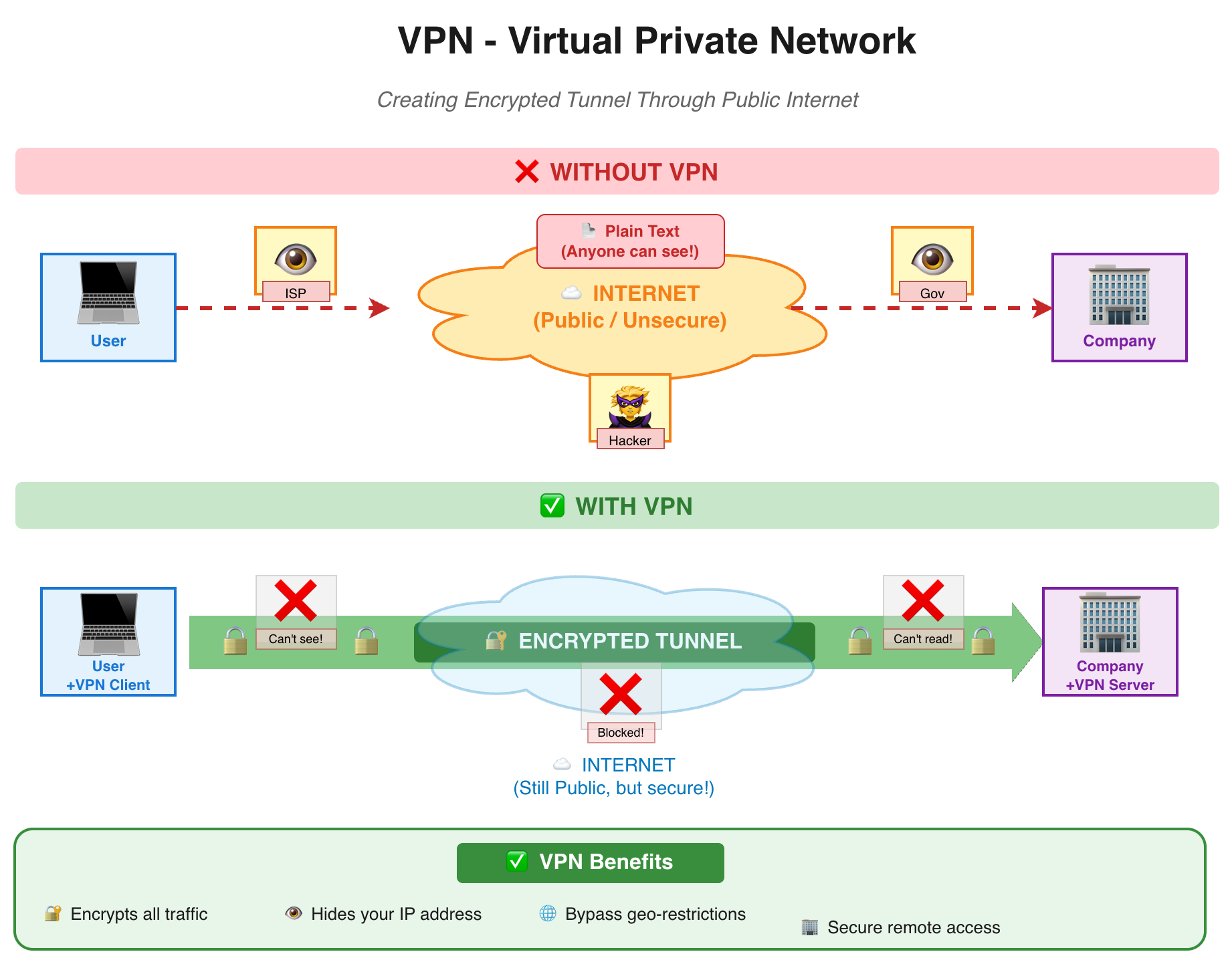

🔐 Part 4: VPN (Virtual Private Network)

สร้าง "อุโมงค์เข้ารหัส" (Encrypted Tunnel) ผ่าน Internet ที่ไม่ปลอดภัย

📡 รูปแบบการใช้งาน VPN

🏠 Remote Access VPN

พนักงาน (Work from Home) เชื่อมต่อเข้าออฟฟิศ.

Client Software -> VPN Gateway

🏢 Site-to-Site VPN

เชื่อมต่อสาขา A กับ สาขา B เข้าด้วยกัน.

Router A -> Internet -> Router B

🌍 Consumer/Privacy VPN

ใช้เพื่อซ่อน IP, Bypass Geo-block (ดู Netflix ตปท.), ป้องกัน ISP สอดแนม.

⚙️ VPN Protocols

| Protocol | Security | Speed | Note |

|---|---|---|---|

| OpenVPN | High | Medium | มาตรฐานโลก, Open Source, เสถียรสุด |

| WireGuard | High | Very Fast | เทคโนโลยีใหม่, Code น้อย, แนะนำให้ใช้ |

| IPsec/IKEv2 | High | Fast | Native ใน Mobile Devices |

| PPTP | Low | Fast | ไม่ปลอดภัย! ถูกแฮกได้ง่าย ห้ามใช้ |

⚠️ VPN ไม่ใช่ "โล่วิเศษ"

สิ่งที่ VPN ทำไม่ได้:

- ❌ ไม่กัน Phishing (ถ้าคุณกรอกรหัสให้โจรเอง)

- ❌ ไม่กัน Malware (ถ้าคุณดาวน์โหลดไฟล์เอง)

- ❌ ไม่กัน HTTPS ปลายทาง (ถ้าเว็บไม่ใช้ HTTPS, VPN Server ก็เห็นข้อมูล)

- ❌ Free VPN อาจขายข้อมูลของคุณเอง!

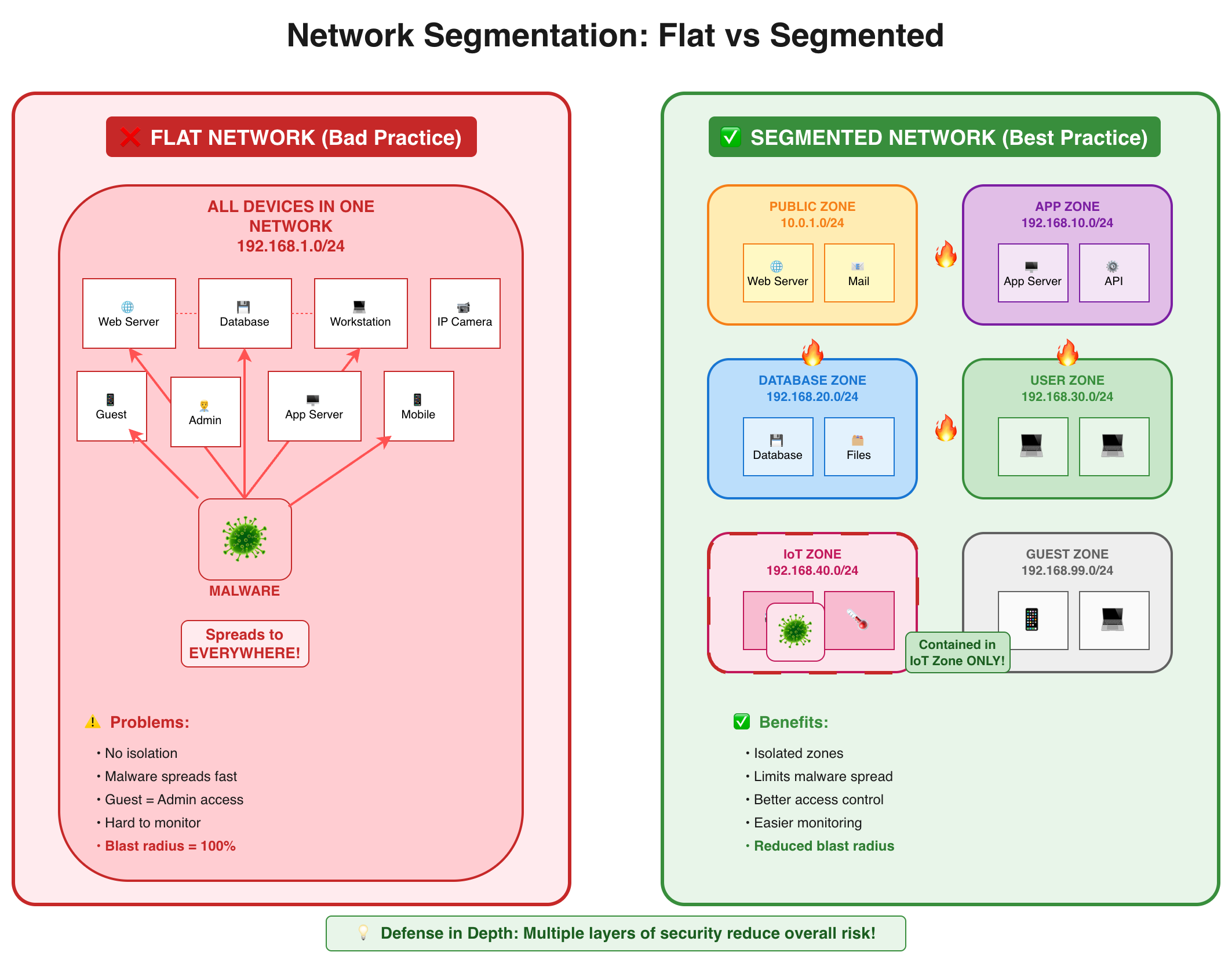

🏗️ Part 5: Network Segmentation

หลักการ: "อย่าใส่ไข่ทุกฟองในตะกร้าใบเดียว" (Containment)

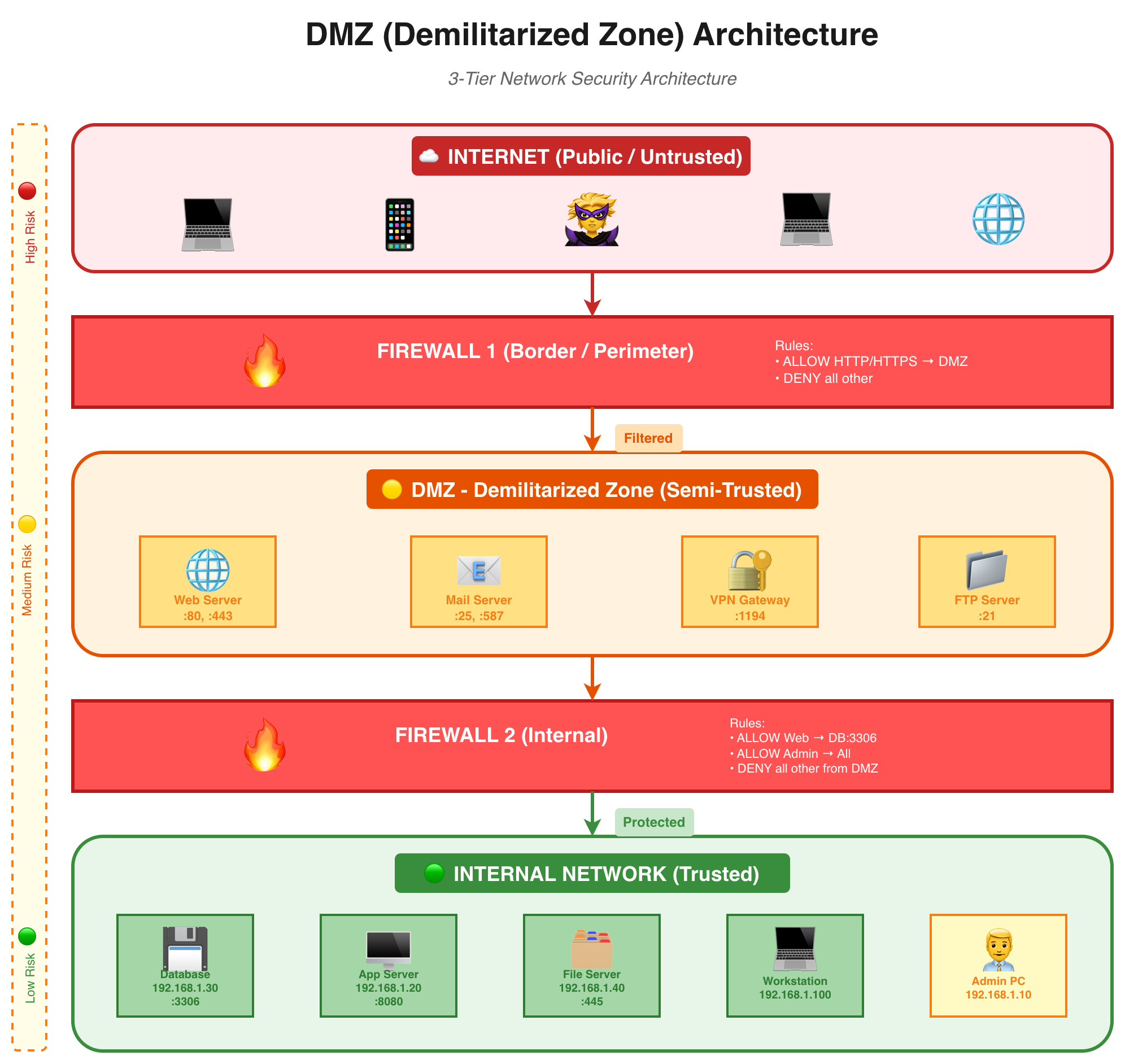

🚧 DMZ (Demilitarized Zone)

เขตกันชน (Buffer Zone) ระหว่าง Internet กับ Internal Network

ทำไมต้องมี DMZ?

- Web Server: ต้องให้คนนอกเข้าได้ -> วางใน DMZ

- Database: ห้ามคนนอกเข้าตรงๆ -> วางใน Internal

- ถ้า Web Server โดนแฮก -> Hacker ยังติดอยู่ใน DMZ เข้า Database ไม่ได้ทันที

🏗️ DMZ Architecture (3-Tier)

🔀 VLAN (Virtual LAN)

Concept

การแบ่ง Switch ทางกายภาพ 1 ตัว ให้เสมือนเป็นหลายเครือข่าย

- VLAN 10: Sales

- VLAN 20: Dev

- VLAN 30: Guest

แต่ละ VLAN คุยกันไม่ได้ ถ้าไม่ผ่าน Router/Firewall

🔬 Part 6: Lab 2 - Packet Analysis

Tool: Wireshark 🦈

- เปิด Wireshark เลือก Interface (Wi-Fi)

- Start Capture

- เข้าเว็บ HTTP และ HTTPS

- Stop Capture

- Filter:

httpหรือtls

เราจะเห็นอะไรบ้าง?

HTTP: เห็น Password ชัดเจน!

HTTPS: เห็นแต่ Encrypted Data

🖥️ SIMULATION: Network Sniffer

🔬 Part 6.2: Firewall Configuration Lab

Assignment:

สร้าง Firewall Rules ดังนี้:

- 1. Allow Web (HTTP/HTTPS)

- 2. Allow SSH (เฉพาะ IP เรา)

- 3. Block Telnet (23)

- 4. Default Deny Others

Try it yourself

ในหน้าถัดไปจะเป็น Terminal จำลอง ให้ลองพิมพ์คำสั่งดู

sudo ufw status

sudo ufw allow 80

🖥️ SIMULATION: Terminal

👥 Activity: Design Mini DMZ

โจทย์: บริษัท SecureShop

ต้องการสร้างระบบ E-Commerce ประกอบด้วย:

- Web Server (Public Access)

- Application Server (Process Order)

- Database Server (เก็บข้อมูลลูกค้า - ห้ามออกเน็ต)

Deliverables (ส่งท้ายคาบ/การบ้าน):

- 1. Network Diagram (ระบุ Zone: Internet, DMZ, Internal)

- 2. Firewall Rules Table (ใครคุยกับใครได้บ้าง ที่ Port ไหน)

📊 Assessment & Quiz

Quiz 5 Topics:

- Firewall Types (Packet vs Stateful)

- IDS vs IPS Difference

- DMZ Concept

- VPN Protocols

10

คะแนนเต็ม

🤔 Critical Thinking: Zero Trust

Q: แนวคิด "Zero Trust" ต่างจาก Firewall ยุคเก่าอย่างไร?

Old School (Castle & Moat)

เชื่อคนใน (Internal Trusted), กันคนนอก (External Blocked). ถ้าโจรเข้าได้ = จบ.

Zero Trust

"Never Trust, Always Verify". ไม่เชื่อใครเลย แม้จะอยู่ในเครือข่ายภายใน ต้อง Login/Verify ทุกครั้ง.

🤔 Critical Thinking: VPN vs Proxy

VPN

- Encrypt Traffic ทั้งหมด

- ระดับ OS (ทั้งเครื่อง)

- ใช้เพื่อความปลอดภัย + Privacy

Proxy

- ไม่ Encrypt (ส่วนใหญ่)

- ระดับ App (เช่น Browser)

- ใช้เพื่อเปลี่ยน IP / Bypass Web Block / Caching

🤔 Critical Thinking: Do we need WAF?

Q: มี Network Firewall แล้ว ต้องมี WAF ไหม?

A: ต้องมี! (Defense in Depth)

Network Firewall: บล็อก Port/IP แต่ไม่รู้วิธีกัน SQL Injection

WAF: อ่าน HTTP Request รู้ว่านี่คือ SQL Injection แล้วบล็อกได้

เปรียบเทียบ: ยามหน้าหมู่บ้าน (Firewall) vs เครื่องสแกนอาวุธหน้าประตูงาน (WAF)

📝 Summary Week 5

Key Takeaways

- ✅ Defense in Depth: ป้องกันหลายชั้น (Firewall + IDS + VPN + DMZ)

- ✅ Firewall: ต้อง Default Deny

- ✅ IDS/IPS: กล้องวงจรปิด vs รปภ.

- ✅ VPN: ไม่ใช่เวทมนตร์ แต่จำเป็นสำหรับ Public Wi-Fi

- ✅ Segmentation: ลดความเสียหาย (Blast Radius)

SECURITY IS A PROCESS,

NOT A PRODUCT.

🔮 Next Week: Cryptography

Week 6: Cryptography Basics

- 🔐 Symmetric vs Asymmetric Encryption

- 🔑 RSA, AES, ECC

- 📜 Digital Signature & Certificates (PKI)

- #️⃣ Hashing & Password Storage

"Hello" -> [AES-256] -> "x8s7d9f..."

💡 Security Tips for Students

1. Public Wi-Fi

อย่าทำธุรกรรมการเงินผ่าน Free Wi-Fi โดยไม่เปิด VPN

2. Home Router

เปลี่ยน Default Password ของ Router ที่บ้านเดี๋ยวนี้!

3. Updates

Update Firmware Router และ OS สม่ำเสมอ

📰 Stay Updated: Cyber Security News

แหล่งข่าวที่ควรติดตามเพื่อทันโลก Cyber:

- The Hacker News - ข่าวอัปเดตรายวัน

- BleepingComputer - ข่าว Ransomware/Malware ลึกๆ

- Krebs on Security - ข่าวสืบสวนสอบสวน Cyber Crime

- ThaiCERT - ศูนย์ประสานงานการรักษาความมั่นคงปลอดภัยฯ ไทย

- OWASP - มาตรฐานความปลอดภัย Web App

- Cyber Attack Map - แผนที่โจมตีแบบ Real-time

Thank You

Q & A Session

thanit@rmutl.ac.th

Software Engineering, RMUTL